11 agosto, 2015

Esta nota fue publicada originalmente en la edición 286 de revista USERS. Podes suscribirte a la versión impresa y/o digital aquí

Por Sheila Berta

Nuestro teléfono inteligente contiene todo tipo de información personal de suma importancia, ya sean las contraseñas de nuestras redes sociales, fotos de nuestras vacaciones o, incluso, sensibles datos de home banking. Por eso, un ataque informático sobre nuestro dispositivo puede tener consecuencias catastróficas. Para evitar este problema, les brindamos este completo informe, donde repasaremos las principales amenazas con las que nos podemos encontrar. Además, pondremos a prueba las apps de protección más populares, para corroborar cuáles realizan mejor su trabajo. Una completa guía para mantener nuestro smartphone a salvo.

Ataques a tu smartphone

Antes de instalar cualquier aplicación para protegernos, es necesario que conozcamos cuáles son los peligros informáticos a los que está expuesto nuestro smartphone.

Antes, la información confidencial del home banking, el correo electrónico, las redes sociales y demás cuentas personales se manejaban desde la computadora, ya que los celulares no tenían la capacidad de gestionar tal información. Mientras esto era así, los desarrolladores de malware se enfocaban en los sistemas operativos de las computadoras, principalmente en Windows, ya que es el sistema que la mayoría de los usuarios tiene instalado.

Hoy en día, todo eso ha cambiado. En una buena parte, debido a que es mucho más rápido, fácil y cómodo acceder a las cuentas personales desde un smartphone. ¿No es verdad que accedemos con mucha más frecuencia a nuestras cuentas desde el smartphone que desde la computadora? Los desarrolladores de malware son conscientes de esto, y no se quedaron atrás en atacar al sistema operativo más utilizado en estos dispositivos: Android.

Troyanos para Android

Como ya sabemos, malware es el acrónimo de malicious software, y se trata de códigos o programas desarrollados para robar información sensible de un usuario. Por lo general, toman el control total del dispositivo, pero en ocasiones también pueden ejecutar instrucciones que causen daño. Los troyanos son un subtipo de malware muy poderoso, diseñado para obtener el mayor control posible sobre un equipo.

En el caso de infectar una computadora, dicho subtipo de malware le dará al atacante las posibilidades de transferir archivos, capturar las teclas y la pantalla, activar la webcam y el micrófono, administrar sus programas, drivers, procesos y un largo etcétera. En el caso de un troyano sobre un smartphone, las acciones maliciosas se adecuan al dispositivo y son igual de peligrosas. Podrán robar contactos, mensajes, fotos y cualquier archivo de la memoria, y hasta obtener la ubicación del celular mediante su GPS, realizar llamadas y mandar mensajes sin nuestra autorización, entre otras acciones. Veamos cuáles son algunos de estos malware desarrollados para Android.

AndroRAT

Los troyanos también son conocidos como RAT (Remote Administration Tool); por lo tanto, no cabe duda de que AndroRAT es un troyano para Android. Para ver en detalle sus capacidades decidimos descargarlo (se trata de un proyecto de código abierto), generar el APK malicioso e infectar un terminal Android.

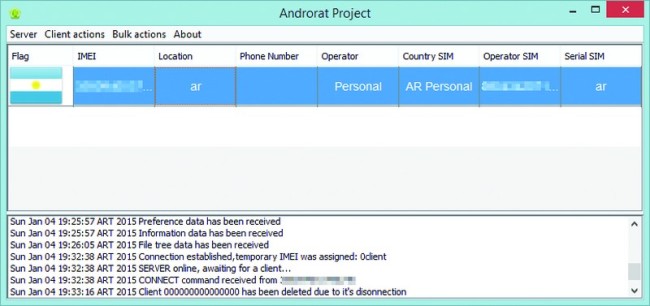

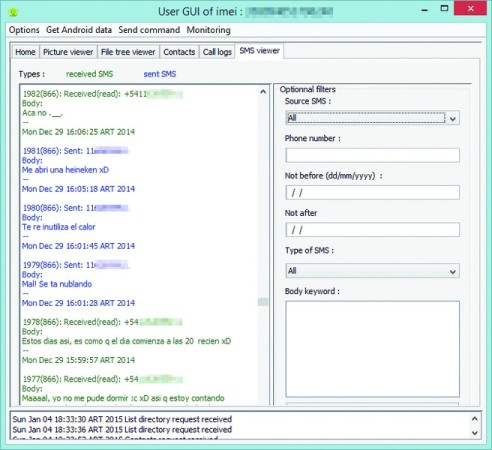

AndroRAT contiene una parte cliente, que es el programa que se ejecuta sobre Windows, y permite ver y controlar aquellos equipos Android infectados. Las opciones de control están distribuidas en pestañas. Veámoslas en detalle. [Home] ofrece una lista de información sobre el equipo infectado, donde encontraremos datos como el IMEI, red Wi-Fi conectada, tráfico 3G, sensores del dispositivo, estado de la batería, etc. El control [Picture Viewer] permite tomar una foto con la cámara frontal y trasera del equipo. [File Tree Viewer] lista todos los archivos de la memoria, con la posibilidad de descargarlos. Los controles [Contact] y [Call Log] muestran la información de la agenda y el registro de llamadas. [SMS Viewer] captura todos los mensajes de texto que están guardados en el teléfono y los muestra en pantalla, con diferente color para los enviados y recibidos.

Por si esto fuera poco, también podemos enviar mensajes y realizar llamadas desde el equipo infectado hacia el número que indiquemos, obtener la posición exacta mediante el GPS, y realizar un streaming de audio y video. Bastante peligroso si nos infectaran a nosotros, ¿verdad?

Cliente del troyano AndroRAT. Desde aquí podemos ver el listado de equipos que han sido infectados.

AndroRAT también permite ver los mensajes de texto recibidos y enviados que aún estén guardados en el equipo.

DenDroid

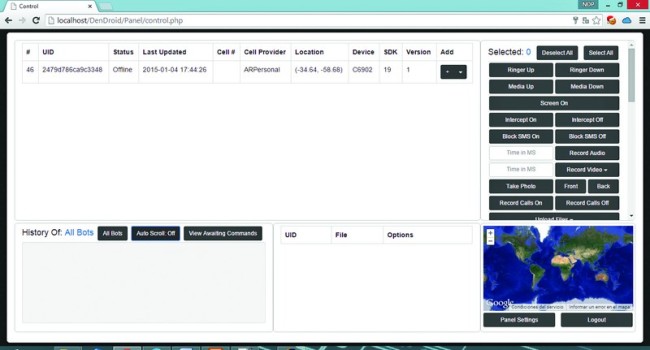

Este es otro troyano para Android. A simple vista, la diferencia más grande entre AndroRAT y DenDroid es que este último tiene un panel de control de sus víctimas con una interfaz web.

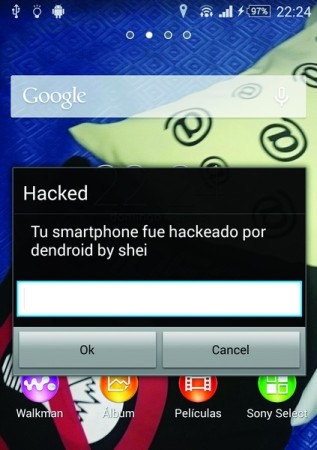

En el panel de control de DenDroid nos aparecerán los equipos infectados, y en el costado derecho, las acciones que podemos ejecutar sobre ellos. Algunas de ellas son: subir y bajar el volumen del teléfono; sacar fotos con las cámaras frontal y trasera; subir archivos a la memoria, así como borrarlos; obtener el registro de llamadas; abrir un sitio web, aplicación o diálogo con el texto indicado; enviar mensajes y realizar llamadas a un número específico; obtener la locación mediante GPS, e interceptar mensajes de texto, entre otras acciones.

Algo interesante de DenDroid es su capacidad para persistir en el equipo y pasar inadvertido. Se camufla con el nombre de Adobe Flash, evitando en gran manera levantar sospechas si al usuario se le ocurre revisar las aplicaciones en ejecución de su Android.

Panel de control del troyano DenDroid. Desde aquí se selecciona uno o varios equipos infectados para ejecutar en ellos las acciones maliciosas.

Entre todas las acciones maliciosas que permite DenDroid, una de las más inocentes es enviar un cuadro de diálogo al smartphone infectado.

APK malicioso con Metasploit

Metasploit es una poderosa herramienta para explotar y aprovechar fallas de seguridad en los sistemas informáticos. En distribuciones GNU/Linux orientadas a seguridad informática, como Kali o Backtrack, ya viene instalada. Dentro de los módulos y herramientas de Metasploit encontraremos el payload meterpreter, que podemos generar para la plataforma que queramos, incluido Android, y nos ofrece funcionalidades muy similares a las de un troyano.

La lista continúa

En este recorrido de amenazas hemos visto las aplicaciones maliciosas más conocidas que afectan a Android, pero claramente no son las únicas. Existen otros subtipos de malware más específicos, como las Botnets, que infectan una gran cantidad de smartphones y luego el atacante les ordena enviar mensajes de texto a un número determinado, por ejemplo, de un servicio de contenidos multimedia, y con ello robarles el crédito a todos los equipos.

También, otros como Zitmo y Spitmo se enfocan en robar datos bancarios de los smartphones y no solo existen para Android, sino también para otras plataformas mobile. Podemos concluir, entonces, que así como existe malware para las computadoras, también existe para los smartphones.

¡Cuidado con el phishing!

Existe un ataque conocido como phishing, en el que el atacante (pescador) se hace pasar por una persona o entidad de confianza para el usuario y lo contacta por un medio electrónico, como puede ser el correo o la mensajería instantánea. El objetivo es hacerle llegar un comunicado que simula ser oficial, donde se piden datos de acceso o información sensible. Si bien el sitio web al que nos dirige el comunicado es idéntico al real de la entidad, la dirección URL no será la correspondiente, sino una falsa. El problema es que los navegadores de los smartphones ocultan la dirección URL, por lo que tenemos más probabilidades de caer en la trampa si no estamos atentos.